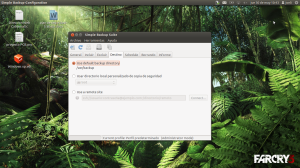

Bueno voy a empezar diciendo que Sbackup es un software que corre sobre GNU/Linux y hay que decir que es bastante completo.

Se compone de dos iconos o programas independientes, uno el configurador de copias de seguridad, y el otro el restaurador de copias.

Instalamos el Simple backup ya sea desde el centro de software o desde la terminal, en este ultimo caso el comando es el siguiente:

sudo apt-get install sbackup

Despues de haberlo instalado lanzamos el configurador con el comando sudo sbackup-config-gtk y nos aparecerá la pantalla de configuración.

Esta es la pantalla de configuración general, podemos configurar cada cuanto queremos que nos haga copias de seguridad completas, si queremos que la copia este comprimida en algún formato especifico o si la queremos segmentada en archivos de hasta 4 Gbyte, para sistemas de archivos del tipo FAT32.

Esta es la segunda pestaña de opciones, aqui elegimos los archivos o directorios que queramos incluir en la copia de seguridad.

En la siguiente pestaña elegiremos los archivos o directorios que vallamos a excluir de nuestra copia de seguridad

En la pestaña destino elegimos donde queremos que se guarde nuestra copia: En el directorio por defecto, en uno personalizado, o en remoto vía SSH.

Para grandes empresas con información de gran importancia lo ideal es guardar las copias en remoto en un ordenador que este en otro edificio…. por si el primero se derrumba. Para la gente normal lo ideal es usar un disco duro independiente a poder ser SSD que son mas robustos y fiables.

En schedule configuramos los horarios; las opciones son las siguientes:

- no hacer copias programadas

- programación simple: copias cada hora, día, semana o mes

- programación personalizada con forrmato de tiempo CRON: consta de 5 numeros

-

- Minutos: (0-59)

- Horas: (0-23)

- Días: (1-31)

- Mes: (1-12)

- Día de la semana: (0-6), siendo 1=lunes, 2=martes,… 6=sábado y 0=domingo (a veces también 7=domingo)

por ejemplo, si ponemos ***** en la casilla de tiempo CRON tendremos una copia de seguridad incremental cada minuto.

En la pestaña borrando configuraremos el almacenamiento de copias de seguridad:

Borrar las que tengan mas de X dias o usar el almacenamiento logarítmico que consiste en:

guardar una copia por día de la ultima semana,

guardar una copia por semana durante el ultimo mes,

guardar una copia de seguridad de cada mes durante el ultimo año,

guardar una por cada estación durante los dos últimos años,

guardar una de cada año desde el momento de la instalación.

En la ultima pestaña, la de informe, configuramos el tipo de información que se va a registrar en el archivo LOG y la ubicación de dicho archivo. Además también nos da la opción de notificar por e-mail el estado de las copias de seguridad.

Por ultimo, veremos como restaurar las copias de seguridad. Para ello tendremos que abrir el Simpe Backup restoration.

Una vez abierto, en custom destination, buscamos el directorio en el que se alojen nuestras copias. Maximizamos la pantalla para ver la copias disponibles, y elegimos la del día y hora que queramos. Elegimos una instantánea y en gestión de restauraciones le damos a restaurar.

Y esto es todo espero que no os resulte muy complicado.

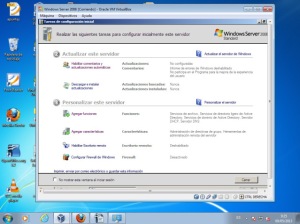

En esta pantalla como podemos ver nos salen varias opciones para seleccionar. Nosotros instalaremos : Servicios de directorio ligero y de dominio de Active Directory

En esta pantalla como podemos ver nos salen varias opciones para seleccionar. Nosotros instalaremos : Servicios de directorio ligero y de dominio de Active Directory